في مرحلة أختبار الأختراق يجب على الباحث ان يستكف الموقع من سكربتات منصبة عليه او مواقع فرعية مصابة بثغرة معينة ولهذا من أجل عملية “جمع المعلومات” ستحتاج الى ادوات البحث التي تستعمل من قبل أمهر المخترقين والباحثين ، سنتطرق الى أحد هذه الادوات والتي ستكون خاصة بأكتشاف المواقع الفرعية او النطاقات الفرعية لما لها فائدة في عملية البحث.

Sublist3r

أداة مبرمجة باللغة Python للكشف وتعداد النطاقات الفرعية الخاصة بهدف معين بأستخدام محركات البحث تم برمجتها من قبل صديقنا الباحث الأمني Ahmed Aboul-Ela.

محركات البحث المدعومة حالياً :

- Yahoo

- Bing

- Ask

- Badu

وتم دمج Subbrute بالاستعانة ب Netcraft , DNSdumpster

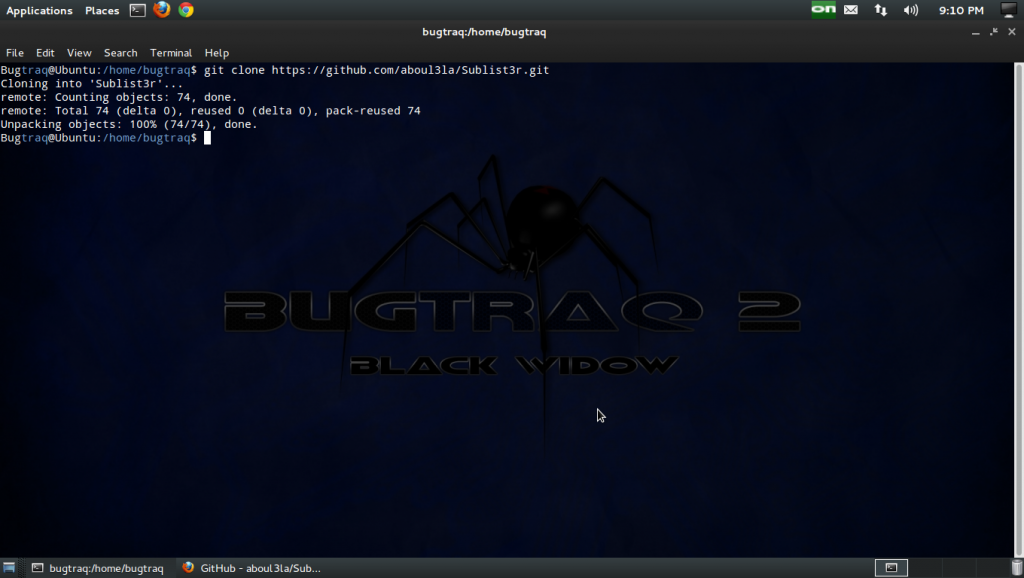

كيفية تنصيب الأداة

بعد ان تفتح الترمنال الخاص بك بأي نظام ليونكس اتبع الخطوات :

1 – أمر تنزيل الاداة

git clone https://github.com/aboul3la/Sublist3r.git

2- تنصب مكتبات Python

sudo apt-get install python-requests

sudo apt-get install python-dnspython

sudo apt-get install python-argparse

الأستخدام

| أختصار الامر | الأمر كاملاً | الوصف |

| -d | –domain | النطاق الرئيسي المراج اكتشاف النطاقات الفرعية |

| -b | –bruteforce | تفعيل خاصية هجمات التخمين بواسطة subbrute |

| -v | –verbose | تمكين عرض النتائج في الوقت الحقيقي |

| -t | –threads | عدد المرات التي يتم تخمينها |

| -o | –output | حفظ النتائج الى ملف نصي |

| -h | –help | اظهار لائحة الخيارات والمساعدة والخروج |

أمثلة

- لعرض لائحة الخيارات استخدم :

python sublist3r.py -h

- لفحص النطاقات الفرعية لنطاق معين :

python sublist3r.py -d example.com

- لفحص النطاقات الفرعية لنطاق معين وأظهار النتائج في الوقت الحقيقي :

python sublist3r.py -v -d example.com

- لفحص النطاقات الفرعية باستخدام التخمين

python sublist3r.py -b -d example.com

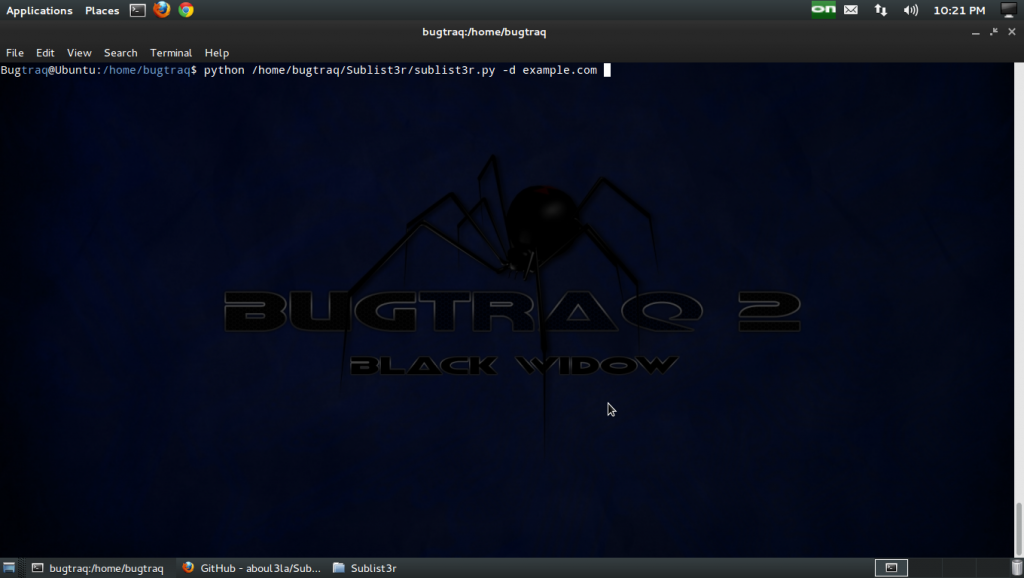

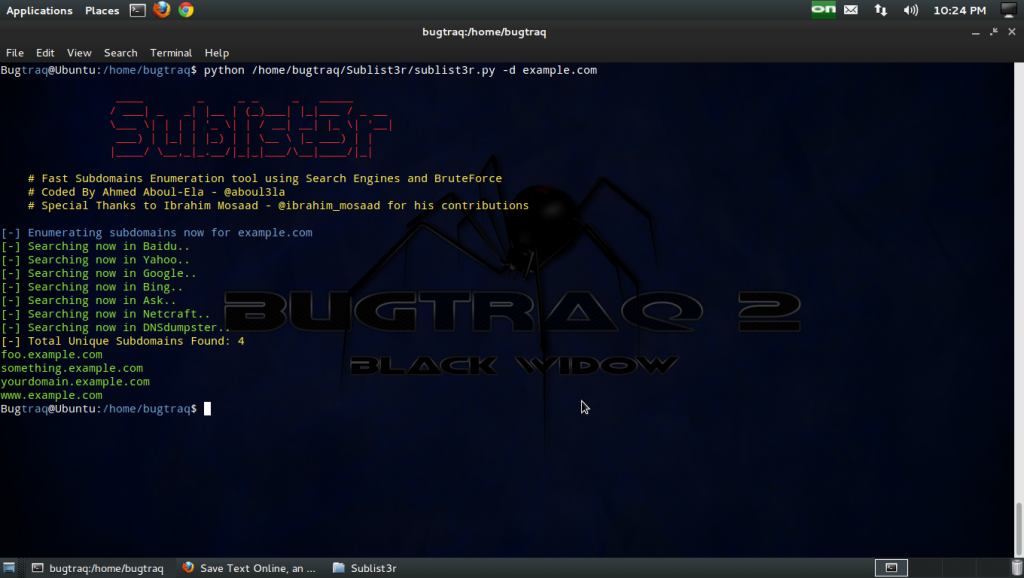

مثال صوري :

أقوم بكتابة الأمر python بعده رابط الاداة كما في أي سكربت python وبعده الامر المطلوب والنطاق المراد فحصه بعد -d واضغط enter

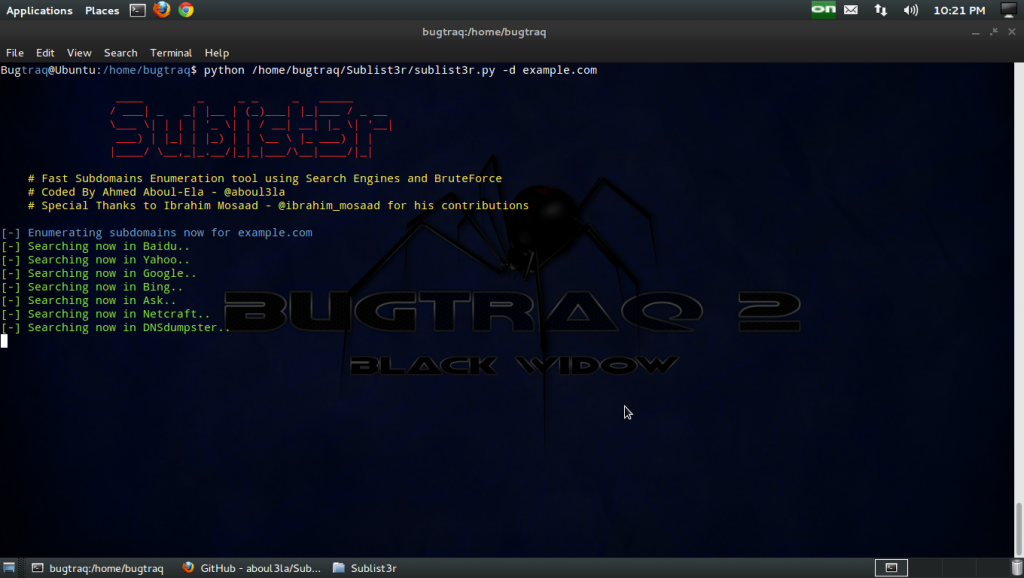

أنتظر قليلاً ريثما يتم الانتهاء من البحث

بعد القليل من الوقت وحسب عدد النطاقات سوف يتم إظهار النتائج كما يلي :

في المثال السابق تم اكتشاف اربع نطاقات فرعية للنطاق example.com وهي :

foo.example.com

something.example.com

yourdomain.example.com

www.example.com

المصادر وروابط مهمة

النسخة حالياً في الأصدار 0.1 alpha نتمنى النجاح والتوفيق لأحمد في تطوير هذه الأداة الأكثر من رائعة.